Ekosistem rantai pasokan yang aman adalah hal yang sangat penting bagi industri saat ini karena membantu melindungi organisasi dari ancaman serangan siber yang terus meningkat dan pelanggaran keamanan lainnya. Pentingnya ekosistem rantai pasokan yang aman dapat dijelaskan dengan beberapa alasan berikut:

- Melindungi data sensitif: Di era digital saat ini, organisasi mengumpulkan dan menyimpan data sensitif dalam jumlah besar, termasuk informasi pelanggan, catatan keuangan, dan kekayaan intelektual. Ekosistem rantai pasokan yang aman membantu melindungi data ini dari serangan siber dan pelanggaran keamanan lainnya yang dapat membahayakan kerahasiaan, integritas, dan ketersediaan data.

- Mempertahankan kelangsungan bisnis: Ekosistem rantai pasokan yang aman memastikan bahwa produk dan layanan dikirimkan secara efisien dan efektif kepada pengguna akhir atau konsumen. Serangan siber dan pelanggaran keamanan lainnya dapat mengganggu rantai pasokan, yang menyebabkan penundaan produksi dan pengiriman, hilangnya pendapatan, dan kerusakan reputasi organisasi.

- Memastikan kepatuhan: Banyak industri tunduk pada persyaratan dan standar peraturan yang mengamanatkan perlindungan data sensitif dan keamanan rantai pasokan. Ekosistem rantai pasokan yang aman membantu organisasi mematuhi persyaratan dan standar ini, mengurangi risiko hukuman dan denda karena ketidakpatuhan.

- Melindungi dari serangan rantai pasokan: Serangan rantai pasokan menjadi semakin sering dan canggih, dengan penyerang menargetkan vendor atau pemasok tepercaya untuk mendapatkan akses ke berbagai jaringan dan sistem di seluruh ekosistem rantai pasokan. Ekosistem rantai pasokan yang aman membantu melindungi organisasi dari serangan ini dengan menerapkan langkah-langkah keamanan yang kuat serta melakukan audit dan penilaian rutin terhadap vendor pihak ketiga.

Komponen ekosistem rantai pasokan dapat bervariasi tergantung pada industrinya, tetapi beberapa komponen umum dari ekosistem rantai pasokan meliputi:

- Pemasok: Pemasok adalah organisasi atau individu yang menyediakan bahan mentah, komponen, dan input lain yang diperlukan untuk membuat produk akhir atau menyediakan layanan.

- Produsen: Produsen adalah organisasi yang mengubah bahan mentah dan komponen menjadi barang jadi atau layanan yang siap didistribusikan.

- Distributor: Distributor adalah organisasi yang mengangkut barang jadi dari produsen ke pengecer atau pengguna akhir.

- Pengecer: Pengecer adalah organisasi yang menjual barang jadi langsung ke pengguna akhir atau konsumen.

- Pengguna akhir atau konsumen: Pengguna akhir atau konsumen adalah individu atau organisasi yang membeli dan menggunakan produk atau layanan akhir.

- Logistik dan transportasi: Komponen logistik dan transportasi dari ekosistem rantai pasokan melibatkan pergerakan barang dan jasa dari satu lokasi ke lokasi lain. Hal ini mencakup transportasi, pergudangan, dan manajemen inventaris.

- Teknologi informasi: Teknologi informasi adalah komponen penting dari ekosistem rantai pasokan, karena memungkinkan organisasi untuk mengelola aliran informasi dan data di berbagai komponen rantai pasokan.

- Badan pengatur: Badan pengatur memainkan peran penting dalam ekosistem rantai pasokan, karena mereka mengawasi kepatuhan terhadap hukum, peraturan, dan standar industri.

Semua komponen ini bekerja sama untuk memastikan bahwa produk dan layanan dikirimkan secara efisien dan efektif kepada pengguna akhir atau konsumen. Efisiensi dan efektivitas ekosistem rantai pasokan bergantung pada seberapa baik organisasi mengelola aliran bahan, informasi, dan sumber daya di berbagai komponen rantai pasokan.

Masalah keamanan siber dalam rantai pasokan mengacu pada kerentanan yang ada di jaringan, sistem, dan perangkat yang membentuk rantai pasokan suatu organisasi. Rantai pasokan adalah jaringan kompleks pemasok, produsen, distributor, dan pengecer yang bekerja sama untuk menghasilkan dan mengirimkan produk atau layanan kepada pelanggan.

Salah satu masalah keamanan siber terbesar dalam rantai pasokan adalah risiko serangan siber terhadap pemasok atau vendor. Jika jaringan atau sistem pemasok disusupi, penyerang dapat memperoleh akses ke informasi dan sistem sensitif dalam rantai pasokan. Hal ini dapat menyebabkan pencurian data, kerugian finansial, dan kerusakan reputasi bagi organisasi dan pelanggannya.

Masalah lainnya adalah kurangnya visibilitas dan kontrol atas seluruh rantai pasokan. Organisasi mungkin memiliki visibilitas terbatas ke dalam praktik keamanan pemasok mereka, yang dapat menyulitkan untuk menilai dan memitigasi risiko. Selain itu, organisasi mungkin tidak memiliki kendali atas keamanan produk atau komponen yang mereka terima dari pemasok mereka, yang dapat menyulitkan untuk mendeteksi dan menanggapi ancaman keamanan.

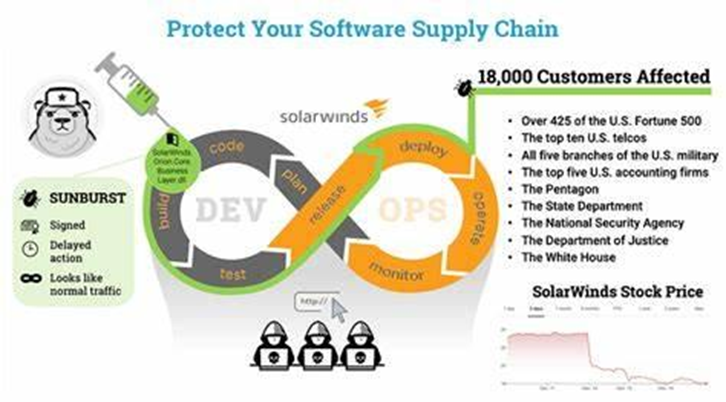

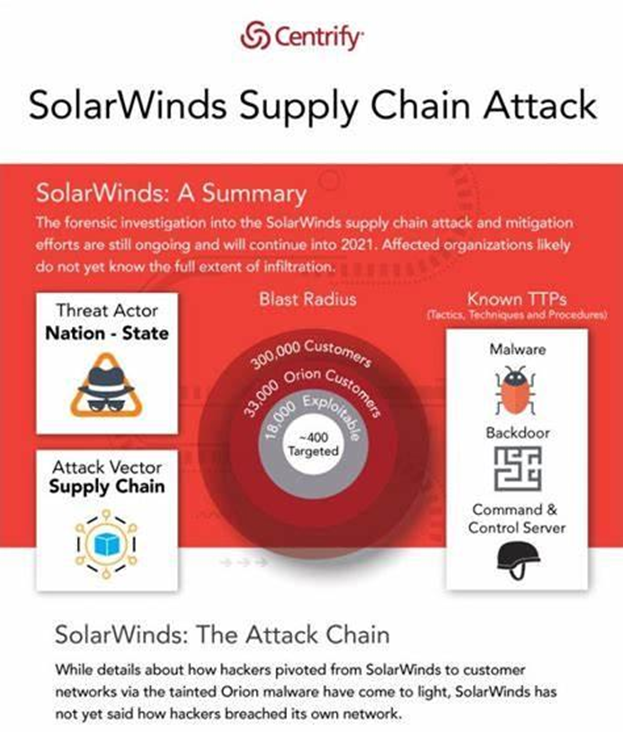

Contoh terbaik dari hal ini adalah serangan siber SolarWinds, yang juga dikenal sebagai serangan SUNBURST, adalah serangan rantai pasokan canggih yang terjadi pada tahun 2020. Serangan ini dilakukan oleh kelompok negara yang diyakini berbasis di Rusia dan melibatkan penyisipan kode berbahaya ke dalam pembaruan perangkat lunak platform SolarWinds Orion, perangkat lunak manajemen TI populer yang digunakan oleh banyak organisasi, termasuk lembaga pemerintah dan perusahaan swasta.

Kode berbahaya ini dirancang agar tidak terdeteksi oleh sebagian besar perangkat lunak keamanan dan memungkinkan para penyerang untuk mendapatkan akses ke jaringan beberapa organisasi yang menggunakan SolarWinds Orion, termasuk beberapa klien utamanya, yang merupakan bagian dari ekosistem rantai pasokan global.

Aktor jahat di balik serangan siber SolarWinds dapat memasukkan kode berbahaya ke dalam pembaruan perangkat lunak SolarWinds dengan mengeksploitasi kerentanan dalam proses pengembangan perangkat lunak perusahaan.

SolarWinds menggunakan platform pengembangan perangkat lunak yang disebut Orion untuk membangun dan menyebarkan produk perangkat lunaknya, yang digunakan oleh banyak organisasi di seluruh dunia. Para penyerang dapat memperoleh akses ke platform Orion dengan mengkompromikan jaringan internal perusahaan, kemungkinan besar melalui serangan phishing atau teknik rekayasa sosial lainnya.

Begitu berada di dalam jaringan, para penyerang dapat memodifikasi kode perangkat lunak SolarWinds Orion, memasukkan pintu belakang berbahaya ke dalam pembaruan perangkat lunak. Pintu belakang ini memungkinkan para penyerang untuk mendapatkan akses terus-menerus ke jaringan dan sistem organisasi yang telah menginstal pembaruan perangkat lunak yang disusupi.

Para penyerang dapat melakukan serangan ini dengan mengeksploitasi kelemahan dalam proses pengembangan perangkat lunak SolarWinds, termasuk proses peninjauan kode yang buruk, praktik manajemen kata sandi yang lemah, dan kontrol keamanan yang tidak memadai. Para penyerang juga dapat menghindari deteksi dengan menggunakan teknik canggih, seperti pengaburan kode dan enkripsi, untuk menyembunyikan aktivitas mereka dan menghindari deteksi oleh alat keamanan.

Setelah penyerang mendapatkan akses ke jaringan, mereka dapat bergerak secara lateral di seluruh sistem dan mencuri data sensitif, termasuk informasi rahasia, catatan keuangan, dan kekayaan intelektual.

Serangan SolarWinds menyoroti pentingnya kontrol dan praktik keamanan yang kuat di seluruh siklus pengembangan perangkat lunak, mulai dari tinjauan dan pengujian kode hingga penerapan dan pemantauan berkelanjutan. Organisasi harus menerapkan langkah-langkah keamanan yang kuat untuk melindungi proses pengembangan perangkat lunak dan ekosistem rantai pasokan mereka untuk mencegah serangan serupa di masa mendatang.

Serangan siber SolarWinds merupakan salah satu serangan rantai pasokan paling signifikan dalam sejarah, yang memengaruhi banyak organisasi di berbagai industri, termasuk lembaga pemerintah, perusahaan teknologi, dan lembaga keuangan.

Serangan ini menyoroti meningkatnya ancaman serangan rantai pasokan dan perlunya organisasi menerapkan langkah-langkah keamanan yang kuat untuk melindungi jaringan dan sistem mereka dari potensi ancaman siber. Serangan SolarWinds juga mendorong peningkatan pengawasan terhadap vendor dan pemasok pihak ketiga serta menyerukan peraturan dan standar yang lebih ketat untuk keamanan rantai pasokan.

Berdasarkan Laporan Kondisi Rantai Pasokan Perangkat Lunak pada tahun 2020 yang dibuat oleh Sonatype dengan memadukan serangkaian data publik dan kepemilikan, serta hasil survei dari lebih dari 5,600 pengembang profesional berhasil mengungkapkan beberapa temuan penting, diantaranya:

- 430% pertumbuhan serangan siber generasi berikutnya yang secara aktif menargetkan Operation Support Systems (OSS).

- 1,5 triliun permintaan pengunduhan komponen OSS.

- 26x lebih cepat untuk memperbaiki kerentanan bagi tim yang berkinerja tinggi.

- 11% komponen OSS yang digunakan dalam aplikasi memiliki kerentanan yang diketahui.

Salah satu aspek penting dalam membangun ekosistem rantai pasokan yang aman adalah dengan menerapkan Manajemen risiko pihak ketiga. Organisasi harus menerapkan kebijakan dan standar keamanan untuk pemasok dan vendor mereka, serta melakukan audit dan penilaian rutin untuk memastikan kepatuhan. Penting juga untuk memiliki rencana tanggap insiden yang kuat untuk merespons dengan cepat dan efektif terhadap insiden keamanan dalam rantai pasokan.

Manajemen risiko pihak ketiga mengacu pada proses mengidentifikasi, menilai, dan memitigasi risiko yang terkait dengan penggunaan vendor, pemasok, atau mitra pihak ketiga. Hubungan dengan pihak ketiga ini dapat membuat organisasi terpapar pada berbagai risiko, termasuk keamanan siber, privasi data, kepatuhan terhadap peraturan, reputasi, dan risiko keuangan.

Proses manajemen risiko pihak ketiga biasanya melibatkan langkah-langkah berikut:

- Penilaian risiko: Hal ini mencakup identifikasi vendor pihak ketiga, mengevaluasi profil risiko mereka berdasarkan berbagai faktor seperti jenis layanan yang diberikan, akses ke data sensitif, dan persyaratan kepatuhan terhadap peraturan.

- Uji tuntas: Hal ini mencakup evaluasi menyeluruh terhadap kontrol, kebijakan, dan prosedur keamanan vendor untuk memastikan bahwa mereka sejalan dengan persyaratan dan standar keamanan organisasi.

- Negosiasi kontrak: Ini melibatkan negosiasi kontrak dengan vendor yang mencakup persyaratan keamanan khusus, klausul perlindungan data, dan ketentuan tanggung jawab.

- Pemantauan berkelanjutan: Hal ini melibatkan pemantauan terus menerus terhadap kinerja dan kepatuhan vendor terhadap persyaratan dan standar keamanan yang telah disepakati.

- Tanggapan terhadap insiden: Hal ini mencakup memiliki rencana untuk menanggapi insiden keamanan yang melibatkan vendor pihak ketiga, seperti pelanggaran data atau serangan siber.

Menerapkan program manajemen risiko pihak ketiga yang komprehensif sangat penting untuk melindungi data sensitif, reputasi, dan kepentingan keuangan organisasi. Dengan mengidentifikasi dan memitigasi risiko yang terkait dengan hubungan dengan pihak ketiga, organisasi dapat meminimalkan dampak insiden keamanan dan menjaga kepercayaan pelanggan dan pemangku kepentingan.